От манускриптов до шифровальных машин: история криптографии

Содержание:

Описание

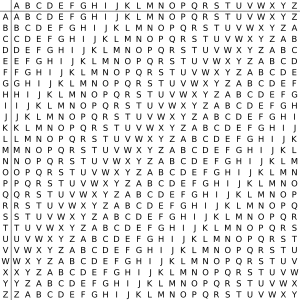

Квадрат Виженера, или таблица Виженера, также известная как tabula recta, может быть использована для шифрования и расшифровывания.

В шифре Цезаря каждая буква алфавита сдвигается на несколько позиций; например в шифре Цезаря при сдвиге +3, A стало бы D, B стало бы E и так далее. Шифр Виженера состоит из последовательности нескольких шифров Цезаря с различными значениями сдвига. Для зашифровывания может использоваться таблица алфавитов, называемая tabula recta или квадрат (таблица) Виженера. Применительно к латинскому алфавиту таблица Виженера составляется из строк по 26 символов, причём каждая следующая строка сдвигается на несколько позиций. Таким образом, в таблице получается 26 различных шифров Цезаря. На каждом этапе шифрования используются различные алфавиты, выбираемые в зависимости от символа ключевого слова. Например, предположим, что исходный текст имеет такой вид:

ATTACKATDAWN

Человек, посылающий сообщение, записывает ключевое слово («LEMON») циклически до тех пор, пока его длина не будет соответствовать длине исходного текста:

LEMONLEMONLE

Первый символ исходного текста A зашифрован последовательностью L, которая является первым символом ключа. Первый символ L шифрованного текста находится на пересечении строки L и столбца A в таблице Виженера. Точно так же для второго символа исходного текста используется второй символ ключа; то есть второй символ шифрованного текста X получается на пересечении строки E и столбца T. Остальная часть исходного текста шифруется подобным способом.

Исходный текст: ATTACKATDAWN Ключ: LEMONLEMONLE Зашифрованный текст: LXFOPVEFRNHR

Расшифровывание производится следующим образом: находим в таблице Виженера строку, соответствующую первому символу ключевого слова; в данной строке находим первый символ зашифрованного текста. Столбец, в котором находится данный символ, соответствует первому символу исходного текста. Следующие символы зашифрованного текста расшифровываются подобным образом.

Если n{\displaystyle n} — количество букв в алфавите, mj{\displaystyle m_{j}} — буквы открытого текста, kj{\displaystyle k_{j}} — буквы ключа, то шифрование Виженера можно записать следующим образом:

cj=mj+kj(modn){\displaystyle c_{j}=m_{j}+k_{j}{\pmod {n}}}

И расшифровывание:

mj=cj−kj(modn){\displaystyle m_{j}=c_{j}-k_{j}{\pmod {n}}}

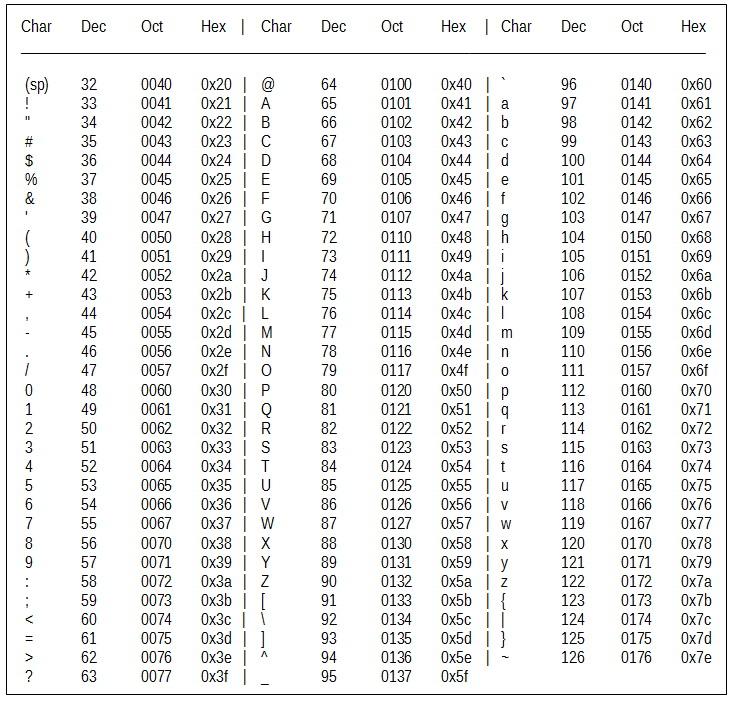

В компьютере такая операция соответствует сложению кодов ASCII символов сообщения и ключа по некоторому модулю. Кажется, что если таблица будет более сложной, чем циклическое смещение строк, то шифр станет надежнее. Это действительно так, если ее менять чаще, например, от слова к слову. Но составление таких таблиц, представляющих собой латинские квадраты, где любая буква встречается в строке или столбце один раз, трудоемко и его стоит делать лишь на ЭВМ. Для ручного же многоалфавитного шифра полагаются лишь на длину и сложность ключа, используя приведенную таблицу, которую можно не держать в тайне, а это упрощает шифрование и расшифровывание.

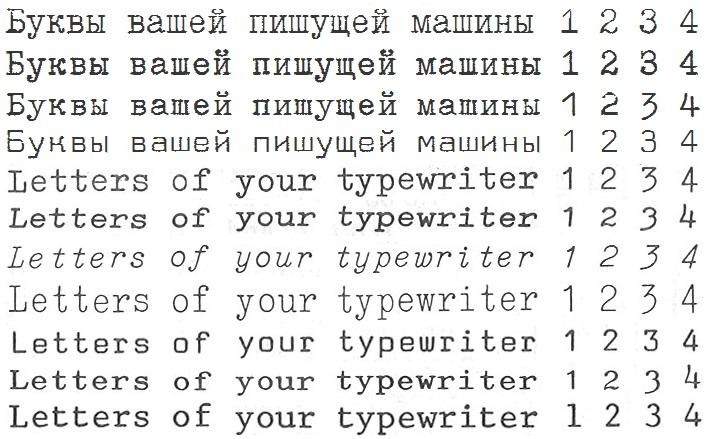

Результат использования шифра Цезаря ROT13

Uryybl jbeyq

ROT1 — Шифр цезаря сдвиг в 1 букву

ROT2 — Шифр цезаря сдвиг в 2 буквы

ROT3 — Шифр цезаря сдвиг в 3 буквы

ROT4 — Шифр цезаря сдвиг в 4 буквы

ROT5 — Шифр цезаря сдвиг в 5 букв

ROT6 — Шифр цезаря сдвиг в 6 букв

ROT7 — Шифр цезаря сдвиг в 7 букв

ROT8 — Шифр цезаря сдвиг в 8 букв

ROT9 — Шифр цезаря сдвиг в 9 букв

ROT10 — Шифр цезаря сдвиг в 10 букв

ROT11 — Шифр цезаря сдвиг в 11 букв

ROT12 — Шифр цезаря сдвиг в 12 букв

ROT13 — Шифр цезаря сдвиг в 13 букв

ROT14 — Шифр цезаря сдвиг в 14 букв

ROT15 — Шифр цезаря сдвиг в 15 букв

ROT16 — Шифр цезаря сдвиг в 16 букв

ROT17 — Шифр цезаря сдвиг в 17 букв

ROT18 — Шифр цезаря сдвиг в 18 букв

ROT19 — Шифр цезаря сдвиг в 19 букв

ROT20 — Шифр цезаря сдвиг в 20 букв

ROT21 — Шифр цезаря сдвиг в 21 букву

ROT22 — Шифр цезаря сдвиг в 22 буквы

ROT23 — Шифр цезаря сдвиг в 23 буквы

ROT24 — Шифр цезаря сдвиг в 24 буквы

ROT25 — Шифр цезаря сдвиг в 25 букв

ROT26 — Шифр цезаря сдвиг в 26 букв

ROT27 — Шифр цезаря сдвиг в 27 букв

ROT28 — Шифр цезаря сдвиг в 28 букв

ROT29 — Шифр цезаря сдвиг в 29 букв

ROT30 — Шифр цезаря сдвиг в 20 букв

ROT31 — Шифр цезаря сдвиг в 31 букв

ROT32 — Шифр цезаря сдвиг в 32 буквы

Стеганография

Стеганография старше кодирования и шифрования. Это искусство появилось очень давно. Оно буквально означает «скрытое письмо» или «тайнопись». Хоть стеганография не совсем соответствует определениям кода или шифра, но она предназначена для сокрытия информации от чужих глаз.

Стеганография является простейшим шифром. Типичными ее примерами являются проглоченные записки, покрытые ваксой, или сообщение на бритой голове, которое скрывается под выросшими волосами. Ярчайшим примером стеганографии является способ, описанный во множестве английских (и не только) детективных книг, когда сообщения передаются через газету, где малозаметным образом помечены буквы.

Главным минусом стеганографии является то, что внимательный посторонний человек может ее заметить. Поэтому, чтобы секретное послание не было легко читаемым, совместно со стеганографией используются методы шифрования и кодирования.

Игры

| Криптограмма | Расшифровка | Шифр |

|---|---|---|

| Mystery Shack Mystery | ||

| HYHU QRWLFHG VWDQV WDWWRR. | НИКОГДА НЕ ЗАМЕЧАЛ ТАТУ СТЭНА. | Цезарь |

| Fright Night | ||

| Brx duh wkh juhdwhvw pbvwhub kxqwhu! | Ты величайший охотник за тайнами! | Цезарь |

| Rumble’s Revenge | ||

| l ehw brx’uh zrqghulqj zkr l dP. | бьюсь об заклад, ваМ интересно, кто я. | Цезарь |

| l grq’w jlyh xs dqvzhuv hdvB.. | я нЕ отвечу так просто… | |

| l nQrz wklqjv. Idvflqdwlqj wklqjv… | я зНаю вещи. увлекательные вещи… | |

| brxu uhdolwb lv d jdph wr ph.dqg l olnh jDphv…. | ваша реальность — это игра для менЯ. а я люблю игры… | |

| plvfklhi lv pb Plggoh qdph. exw qrw pb iluvw….. | оЗорство — моё второе имя. но не первое… | |

| wkHuh duh vla klqwv l zloo jlyh brx…… | я дам вам шесть пОдсказок…… | |

| 1- wkhuh lv d vhfuhw vrfLhwb lq judylwb idoov……. | 1- в граВити фолз есть тайное общество…… | |

| 2- wkh kdqgbpdq nqrzV pruh wkdq brx wklqn…….. | 2- ремонтник знает больше, чем вы дУмаете…… | |

| 3- jlghrq kdv Ehhq vhdufklqj iru vrphwklqj……… | 3- гидеон чТо-то ищет…… | |

| 4- zkdw jrhv xs Lv vxuh wr frph grzq………. | 4- что идёт вверх, оБязательно спустится…… | |

| 5- glsshu lv sOdblqj zlwk iluh……….. | 5- 5- диппер Играет с огнём…… | |

| 6- l zloo eh uhwxuqlqj wr judylwb idoOv………… | 6- я вернусь в гравити фоЛз…… | |

| Собрав все заглавные буквы, мы получим: «МЕНЯЗОВУТБИЛЛ» | ||

| PinesQuest | ||

| 15-12-4-13-1-14-13-3-7-11-14-15-23-19 | СТАРИКМАКГЗНАЕТ | A1Z26 |

| PigPig Waddles Bounce Ultra | ||

| RIF W RCDCFS GFBODY RWLLE GWKS… | ДЛЯ БУДУЩЕЙ ИГРЫ ГРАВИТИ ФОЛЗ… | Комбинация |

| SBSFY UIJEHOFWUY OE DFCS… | ВЕРНА КАЖДАЯ КОНСПИРОЛОГИЧЕСКАЯ ТЕОРИЯ… | Комбинация |

| Mabel’s Doodleblaster | ||

| 18-9-6 3-12-4-6-23 22-15-17 5-3-21-21-19-5-5! | ДЛЯ УЛЬТРА БОЛЬШОГО УСПЕХА! | Комбинация |

| Странное приключение Суса | ||

| 18-9-6 3-12-4-6-23 22-15-17 5-3-21-21-19-5-5: | ДЛЯ УЛЬТРА БОЛЬШОГО УСПЕХА: | Комбинация |

| PBKA FK QEB ZILKBP! | ПРИСЫЛАЙ В КЛОНАХ! | Комбинация |

| Gravity Falls: Legend of the Gnome Gemulets | ||

| QRZ EHJLQV WKH TXHVW XQWROG. WKH VHFUHWV RI WKH JHPXOHWV XQIROG! | СЕЙЧАС НАЧНЁТСЯ НЕ РАССКАЗАННОЕ ПРИКЛЮЧЕНИЕ. РАСКРОЙ СЕКРЕТ ДРАГОЦЕННОГО ТАЛИСМАНА! | Цезарь |

| PLQH LV EXW D VROLWDUB HALVWHQFH. L UHDG. L SRQGHU. L VWDUH DW WKH KHDYHQV/ERXQWHRXV LV RXU ZRUOG EXW FUXHO LV WKH PDVWHU RI LW ZKR FRQGHPQHG PH WR VDB EXW RQOB PB QDPH/SHUKDSV PB LVRODWLRQ LV PB JLIW. IRU LW LV RQOB LQ VHSDUDWLRQ IURP RWKHUV WKDW D PLQG FDQ WUXOB EH IUHH! | МОЁ, ОДНАКО ОДИНОКОЕ СУЩЕСТВОВАНИЕ. Я ЧИТАЮ. Я РАЗМЫШЛЯЮ. Я ВСМАТРИВАЮСЬ В НЕБО/ЩЕДР НАШ МИР, НО БЕЗЖАЛОСТЕН ХОЗЯИН, ТОТ КТО ЗАПРЕТИЛ МНЕ ВЫГОВАРИВАТЬ МОЁ ИМЯ/ВОЗМОЖНО МОЁ УЕДИНЕНИЕ СТАЛО ДЛЯ МЕНЯ ПОДАРКОМ. ИБО ТОЛЬКО В ОТДАЛЕНИИ ОТ ВСЕХ, ОСВОБОЖДАЕТСЯ РАЗУМ! | Цезарь |

| QR’Z EH’IRUH WKH KRX’UV O’DWH! RSHQ PB V’RXO DQG VH’DO W’KHLU IDWH! | СЕЙ’ЧАС У’ЖЕ ПОЗ’ДНО! ОТКРОЙ МОЮ Д’УШУ И ЗАПЕ’ЧАТАЙ И’Х СУДЬБУ! | Цезарь |

| VN’LHV W’XUQ E’ODFN DQG IRUHV’WV EOHHG! RQH WUXH O’HDGHU QRZ FDQ OHD’G!!!!!!! | НЕ’БО СТАН’ОВИТСЯ ЧЁ’РНЫМ И ЛЕ’С ИСТЕКАЕТ КРОВЬЮ! ЛИШЬ ИСТИННЫЙ ЛИ’ДЕР МОЖЕТ РУКО’ВОДИТЬ!!!!!!! | Цезарь |

| UHO’HDVH WK’H VSLULW! UHO’HDVH WK’H VSLULW! | ОСВО’БОДИ ДУХ! ОСВО’БОДИ ДУХ! | Цезарь |

| J’QRP’H PDJ’LF L VXPP’RQ W’K’HH!! | МА’ГИЯ ГН’ОМ’ОВ, ПРИЗЫ’ВАЮ Я Т’ЕБ’Я!! | Цезарь |

| WKH WUXH IRUHVW SURWHFWRU ZDV ZLWK XV DOO DORQJ… | ИСТИННЫЙ ЗАЩИТНИК ЛЕСА БЫЛ С НАМИ ВСЁ ЭТО ВРЕМЯ… | Цезарь |

| …EOHVV BRX, HOGHU VKPHEXORFN | …БУДЬТЕ ЗДОРОВЫ, СТАРЕЙШИНА ШМЕБЬЮЛОК! | Цезарь |

| DOO WKDW ZH VHH RU VHHP LV EXW D GUHDP ZLWKLQ D GUHDP | ВСЕ, ЧТО МЫ ВИДИМ ИЛИ ДУМАЕМ, ЧТО ВИДИМ — ЕСТЬ СОН ВО СНЕ | Цезарь |

Алгоритм шифрования ADFGX

Это самый известный шифр Первой мировой войны, используемый немцами. Свое имя шифр получил потому, что алгоритм шифрования приводил все шифрограммы к чередованию этих букв. Выбор самих же букв был определен их удобством при передаче по телеграфным линиям. Каждая буква в шифре представляется двумя. Рассмотрим более интересную версию квадрата ADFGX, которая включает цифры и называется ADFGVX.

| A | D | F | G | V | X | |

| A | J | Q | A | 5 | H | D |

| D | 2 | E | R | V | 9 | Z |

| F | 8 | Y | I | N | K | V |

| G | U | P | B | F | 6 | O |

| V | 4 | G | X | S | 3 | T |

| X | W | L | Q | 7 | C |

Алгоритм составления квадрата ADFGX следующий:

- Берем случайные n букв для обозначения столбцов и строк.

- Строим матрицу N x N.

- Вписываем в матрицу алфавит, цифры, знаки, случайным образом разбросанные по ячейкам.

Составим аналогичный квадрат для русского языка. Например, создадим квадрат АБВГД:

| А | Б | В | Г | Д | |

| А | Е/Е | Н | Ь/Ъ | А | И/Й |

| Б | Ч | В/Ф | Г/К | З | Д |

| В | Ш/Щ | Б | Л | Х | Я |

| Г | Р | М | О | Ю | П |

| Д | Ж | Т | Ц | Ы | У |

Данная матрица выглядит странно, так как ряд ячеек содержит по две буквы. Это допустимо, смысл послания при этом не теряется. Его легко можно восстановить. Зашифруем фразу «Компактный шифр» при помощи данной таблицы:

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | |

| Фраза | К | О | М | П | А | К | Т | Н | Ы | Й | Ш | И | Ф | Р |

| Шифр | бв | гв | гб | гд | аг | бв | дб | аб | дг | ад | ва | ад | бб | га |

Таким образом, итоговое зашифрованное послание выглядит так: «бвгвгбгдагбвдбабдгвдваадббга». Разумеется, немцы проводили подобную строку еще через несколько шифров. И в итоге получалось очень устойчивое к взлому шифрованное послание.

Ранее криптографические системы

Прежде чем продолжить, вам нужно знать некоторые факты об исторических криптосистемах —

-

Все эти системы основаны на схеме шифрования с симметричным ключом .

-

Единственная служба безопасности, предоставляемая этими системами, — это конфиденциальность информации.

-

В отличие от современных систем, которые являются цифровыми и обрабатывают данные как двоичные числа, более ранние системы работали над алфавитами в качестве основного элемента.

Все эти системы основаны на схеме шифрования с симметричным ключом .

Единственная служба безопасности, предоставляемая этими системами, — это конфиденциальность информации.

В отличие от современных систем, которые являются цифровыми и обрабатывают данные как двоичные числа, более ранние системы работали над алфавитами в качестве основного элемента.

Эти более ранние криптографические системы также называют шифрами. В общем, шифр — это просто набор шагов (алгоритм) для выполнения как шифрования, так и соответствующего дешифрования.

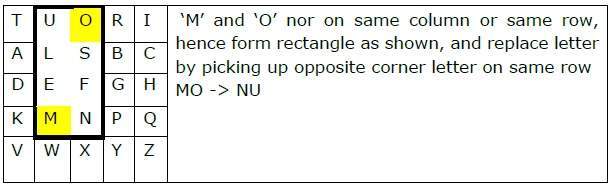

Playfair Cipher

В этой схеме пары букв шифруются, а не отдельные буквы, как в случае простого шифра замещения.

В шифре playfair изначально создается таблица ключей. Таблица ключей представляет собой сетку алфавитов 5 × 5, которая служит ключом для шифрования открытого текста. Каждый из 25 алфавитов должен быть уникальным, и одна буква алфавита (обычно J) исключается из таблицы, поскольку нам нужно только 25 алфавитов вместо 26. Если открытый текст содержит J, то он заменяется на I.

Отправитель и получатель совершают самоубийство по определенному ключу, например, «учебники». В таблице ключей первые символы (идущие слева направо) в таблице — это фраза, исключая повторяющиеся буквы. Остальная часть таблицы будет заполнена оставшимися буквами алфавита в естественном порядке. Таблица ключей работает, чтобы быть —

Процесс Playfair Cipher

-

Сначала текстовое сообщение разбивается на пары из двух букв (орграфов). Если есть нечетное количество букв, Z добавляется к последней букве. Допустим, мы хотим зашифровать сообщение «спрятать деньги». Это будет записано как —

HI DE MO NE YZ

-

Правила шифрования —

Если обе буквы находятся в одном и том же столбце, возьмите букву ниже каждой (возвращаясь к началу, если внизу)

| T | U | О | р | я | «H» и «I» находятся в одном столбце, поэтому для их замены используйте букву ниже. HI → QC |

| L | S | В | С | ||

| D | Е | F | г | ЧАС | |

| К | M | N | п | Q | |

| В | W | Икс | Y | Z |

Сначала текстовое сообщение разбивается на пары из двух букв (орграфов). Если есть нечетное количество букв, Z добавляется к последней букве. Допустим, мы хотим зашифровать сообщение «спрятать деньги». Это будет записано как —

HI DE MO NE YZ

Правила шифрования —

Если обе буквы находятся в одном и том же столбце, возьмите букву ниже каждой (возвращаясь к началу, если внизу)

Если обе буквы находятся в одном ряду, возьмите букву справа от каждой из них (возвращаясь влево, если в крайнем правом углу)

Если обе буквы находятся в одном ряду, возьмите букву справа от каждой из них (возвращаясь влево, если в крайнем правом углу)

Если ни одно из двух предыдущих правил не соответствует действительности, сформируйте прямоугольник с двумя буквами и возьмите буквы в горизонтальном противоположном углу прямоугольника.

Если ни одно из двух предыдущих правил не соответствует действительности, сформируйте прямоугольник с двумя буквами и возьмите буквы в горизонтальном противоположном углу прямоугольника.

Используя эти правила, результат шифрования «скрыть деньги» с ключом «учебники» будет —

КК EF NU MF ZV

Расшифровать шифр Playfair так же просто, как выполнить тот же процесс в обратном порядке. Получатель имеет тот же ключ и может создать ту же таблицу ключей, а затем расшифровать любые сообщения, сделанные с использованием этого ключа.

Значение безопасности

Он также является шифром замещения и его трудно взломать по сравнению с простым шифром замещения. Как и в случае замещающего шифра, криптоанализ возможен и на шифре Playfair, однако он будет против 625 возможных пар букв (25×25 алфавитов) вместо 26 различных возможных алфавитов.

Шифр Playfair использовался главным образом для защиты важных, но не критичных секретов, поскольку он быстр в использовании и не требует специального оборудования.

Шифры

Шифр Цезаря

Шифр Цезаря используется в Гравити Фолз для замены буквы на ту, что сдвинута на некий ключ. В Гравити Фолз использовался сдвиг на три буквы вперёд.

| Шифр Цезаря | ||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Криптограмма | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

| Значение | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W |

Шифр «Атбаш»

Шифр «Атбаш» представляет собой замену буквы на противоположную (согласно алфавиту). Например, A заменяется на Z.

| Шифр «Атбаш» | ||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Криптограмма | Z | Y | X | W | V | U | T | S | R | Q | P | O | N | M | L | K | J | I | H | G | F | E | D | C | B | A |

| Значение | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

Шифр «A1Z26»/«А1Я33»

Шифр «A1Z26» (английский) или «А1Я33» (русский) представляет собой элементарную замену буквы на её номер в алфавите.

| Криптограмма | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Значение | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

Шифр символьной подстановки Автора

В Дневнике № 3 используется замена символьного шифра. Символы скрыты на многих страницах дневников.

Примечание: Символы для Q, X и Z в настоящее время неизвестны.

| Шифр символьной подстановки Автора | ||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Криптограмма | ? | ? | ? | |||||||||||||||||||||||||

| Значение | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | ? | ! |

Комбинация шифров

Комбинация шифров представляет собой смесь двух или более шифров. Первый раз такой шифр появился в конце эпизода «Гидеон восстаёт». Он решается путём преобразования цифр в буквы с помощью шифра «A1Z26», потом нужно заменять буквы с помощью шифра «Атбаш», и, наконец, использовать шифр Цезаря. Во 2 сезоне комбинация шифров начинается с шифра Виженера.

| Комбинированный шифр без использования шифра Виженера | ||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Криптограмма | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| Значение | W | V | U | T | S | R | Q | P | O | N | M | L | K | J | I | H | G | F | E | D | C | B | A | Z | Y | X |

Числовые коды

Эти коды дешифруются так: цифра перед круглой скобкой — это номер эпизода, следующие цифры — это номера буквы в криптограмме. Квадратные скобки показывают начало и конец слова.

Шифр Виженера

Шифр Виженера — это серия шифров Цезаря, где сдвиг буквы зависит от кодового слова. Чтобы зашифровать сообщение, у шифра Виженера есть квадрат Виженера, расположенный ниже. Квадрат состоит из 26 строк шрифтов Цезаря, начинающегося с нуля. На каждую дополнительную строку сдвиг увеличивается на 1.

| Шифр Виженера | ||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | |

| A | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

| B | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A |

| C | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B |

| D | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C |

| E | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D |

| F | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E |

| G | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F |

| H | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G |

| I | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H |

| J | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I |

| K | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J |

| L | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K |

| M | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L |

| N | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M |

| O | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N |

| P | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O |

| Q | Q | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P |

| R | R | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q |

| S | S | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R |

| T | T | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S |

| U | U | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T |

| V | V | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U |

| W | W | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V |

| X | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W |

| Y | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X |

| Z | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y |

Шифровать с помощью Виженера довольно трудно, например: мы хотим зашифровать сообщение и использовать GRAVITY в качестве ключа. Мы повторяем ключевое слово, пока оно по длине не будет совпадать с сообщением (в нашем случае, GRAVITYGRAVITYGRAV). Используя таблицу выше, мы сопоставляем сообщение в ряду и соответствующей буквой в колонке и находим их пересечение. Например, ищем в строке букву M и G в столбце, их пересечение — буква S. Берём в строке букву A и R в столбце, их пересечение — буква R. Таким образом, используя наше сообщение и ключ, мы создали следующий шифр:

| Сообщение | MABELEATSSPRINKLES |

|---|---|

| Ключ | GRAVITYGRAVITYGRAV |

| Шифр | SRBZTXYZJSKZBLQCEN |

Шифр символьной подстановки Билла

В книге «Руководство Диппера и Мэйбл по тайнам и непрерывному веселью!», Билл говорит читателям: «Бьюсь об заклад, ты не можешь даже выяснить код, скрытый в этой книге». Символы схожи с .

| Шифр символьной подстановки Билла | ||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Криптограмма | ||||||||||||||||||||||||||

| Значение | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

Комбинация шифров символьной подстановки

В каноничной копии Дневника № 3 помимо обычного шифра символьной подстановки Билл использует другой шифр для сокрытия своих зловещих заметок. Шифр использует комбинацию шифра Автора и шифра Билла, а также A1Z26.

| Комбинация шифров символьной подстановки | ||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Крипттограмма | ||||||||||||||||||||||||||

| Значение | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| Значение | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

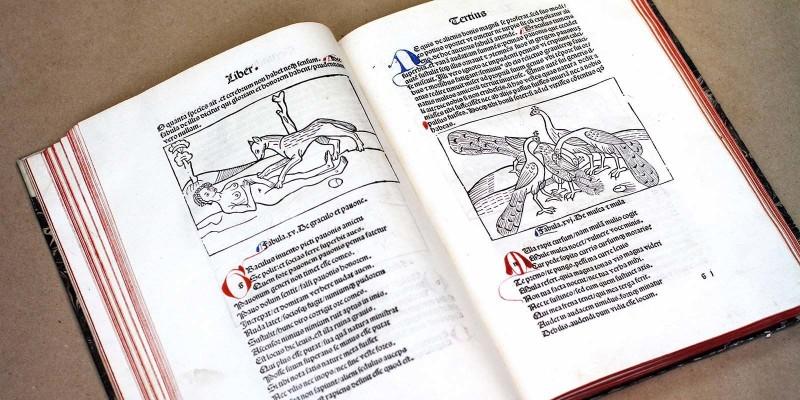

Исторические шифры и первые шифраторы

Согласно источникам, первые способы шифрования текста появились вместе с зарождением письменности. Способы тайного письма применялись древними цивилизациями Индии, Месопотамии и Египта. В письменах Древней Индии упоминаются способы изменения текста, которые использовали не только правители, но и ремесленники, желающие скрыть секрет мастерства. Истоком криптографии считается использование специальных иероглифов в древнеегипетской письменности около четырех тысячелетий назад.

Первым шифром, зародившимся в древних цивилизациях и актуальным, в некотором роде, и по сей день, можно считать шифр замены. Чуть позже был придуман шифр сдвига, который применялся Юлием Цезарем, почему и был назван в его честь.

Помимо шифров, нельзя не упомянуть о приборах для шифрования, которые разрабатывали древние математики. Например, скитала — первый шифратор, разработанный в Спарте. Представлял собой палку, на которую по всей длине наматывалась лента пергамента. Текст наносился вдоль оси палки, после чего пергамент снимался, и получалось шифрованное сообщение. Ключом служил диаметр палки. Однако такой способ шифрования был абсолютно нестойким — автором взлома стал Аристотель. Он наматывал ленту пергамента на конусообразную палку до тех пор, пока не появлялись отрывки читаемого текста.

Также ярким примером из мира древних шифраторов может стать диск Энея — диск с отверстиями по количеству букв в алфавите. Нитка протягивалась последовательно в те отверстия, которые соответствовали буквам сообщения. Получатель вытаскивал нитку, записывал последовательность букв и читал секретное послание. Однако этот шифратор обладал существенным недостатком — достать нитку и разгадать послание мог кто угодно.

Шифр сдвига

Это один из самых первых типов шифра. Процесс шифрования очень прост. Он заключается в замене каждой буквы исходного сообщения на другую, отстоящую от исходной на заданное количество позиций в алфавите. Это количество позиций называется ключом. При ключе, равном трем, этот метод называется шифром Цезаря. Император использовал его для секретной переписки. Для того чтобы зашифровать сообщение, нужно построить таблицу подстановок:

| a | b | c | d | e | f | g | h | i | j | k | l | m | n | o | p | q | r | s | t | u | v | w | x | y | z |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| d | e | f | g | h | i | j | k | l | m | n | o | p | q | r | s | t | u | v | w | x | y | z | a | b | c |

Как видишь, во втором ряду символы алфавита сдвинуты на три позиции «назад». Чтобы зашифровать сообщение, для каждого символа исходного текста нужно взять соответствующий ему символ из таблицы подстановки.

Литература

- Романьков В.А Введение в криптографию: курс лекций, 2009. — 238 с. — ISBN 5777909825.

- Бабаш А. В., Шанкин Г. П. История криптографии. Часть I. — М.: Гелиос АРВ, 2002. — 240 с. — ISBN 5854380439.

- Кpиптография от папируса до компьютера

- Arto Salomaa. Public-Key Cryptography. — ISBN 3540528318.

- Н. Смарт. Криптография.. — Москва: Техносфера, 2005. — 528 с. — ISBN 5-94836-043-1.

- The Code Book: The Science of Secrecy from Ancient Egypt to Quantum Cryptography

- Richard A. Mollin. Codes: The Guide to Secrecy From Ancient to Modern Times. — Chapman and Hall/CRC, 2005. — 704 Pages с. — ISBN 9781584884705.

- Martin, Keith M. Everyday Cryptography. — Oxford University Press, 2012. — 142 с. — ISBN 978-0-19-162588-6

- Knudsen, Lars R. Block Ciphers—a survey. — London: Springer, 1997. — ISBN 3-540-65474-7.

- Henk C.A. van Tilborg. Encyclopedia of Cryptography and Security. — Springer, 2005. — 115 с. — ISBN 038723473X.

- Arto Salomaa. Public-Key Cryptography. — ISBN 3540528318.

Коды

Настоящие коды состоят из соответствий для каждого слова отдельного кода. Для работы с ними необходимы так называемые кодовые книги. Фактически это тот же словарь, только содержащий переводы слов в коды. Типичным и упрощенным примером кодов является таблица ASCII — международный шифр простых знаков.

Главным преимуществом кодов является то, что расшифровать их очень сложно. Частотный анализ почти не работает при их взломе. Слабость же кодов — это, собственно, сами книги. Во-первых, их подготовка — сложный и дорогостоящий процесс. Во-вторых, для врагов они превращаются в желанный объект и перехват даже части книги вынуждает менять все коды полностью.

В 20-м веке многие государства для передачи секретных данных использовали коды, меняя кодовую книгу по прошествии определенного периода. И они же активно охотились за книгами соседей и противников.

1 сезон

| Криптограммы | Расшифровка | Шифр |

|---|---|---|

| Заставка Гравити Фолз | ||

| VWDQ LV QRW ZKDW KH VHHPV | СТЭН НЕ ТОТ, КЕМ КАЖЕТСЯ | Цезарь |

| «Ловушка для туриста» | ||

| ZHOFRPH WR JUDYLWB IDOOV. | ДОБРО ПОЖАЛОВАТЬ В ГРАВИТИ ФОЛЗ | Цезарь |

| «Легенда о Живогрызе» | ||

| QHAW ZHHN: UHWXUQ WR EXWW LVODQG. | НА СЛЕДУЮЩЕЙ НЕДЕЛЕ: ВОЗВРАЩЕНИЕ НА ОСТРОВ ЗАДА | Цезарь |

| «Охотники за головами» | ||

| KH’V VWLOO LQ WKH YHQWV. | ОН ВСЁ ЕЩЁ В ВЕНТИЛЯЦИИ | Цезарь |

| «Рука, качающая Мэйбл» | ||

| FDUOD, ZKB ZRQ’W BRX FDOO PH? | КАРЛА, ПОЧЕМУ БЫ ТЕБЕ НЕ ПОЗВОНИТЬ МНЕ? | Цезарь |

| «Стеснённые ситуацией» | ||

| RQZDUGV DRVKLPD! | ВПЕРЁД, АОШИМА! | Цезарь |

| «Диппер против мужественности» | ||

| PU. FDHVDULDQ ZLOO EH RXW QHAW ZHHN. PU. DWEDVK ZLOO VXEVWLWXWH. | МИСТЕР ЦЕЗАРЬ УХОДИТ, ПРИХОДИТ МИСТЕР АТБАШ | Цезарь |

| «Дважды Диппер» | ||

| KZKVI QZN WRKKVI HZBH: «ZFFTSDCJSTZWHZWFS!» | ЗАМЯТЫШ СКАЗАЛ: «АУУГХВКСХГФДСАДУХ!» | Атбаш |

| «Сокровище вкратце» | ||

| V. KOFIRYFH GIVNYOVB. | Латинский: «ИЗ МНОГИХ — ЛИШЬ ТРЭМБЛИ» | Атбаш |

| «Свинья путешественника во времени» | ||

| MLG S.T. DVOOH ZKKILEVW. | НЕ ОДОБРЕНО У.Г. УЭЛСОМ | Атбаш |

| «Бой бойцов» | ||

| HLIIB, WRKKVI, YFG BLFI DVMWB RH RM ZMLGSVI XZHGOV. | ПРОСТИ, ДИППЕР, НО ТВОЯ ВЭНДИ В ДРУГОМ ЗАМКЕ | Атбаш |

| «Малыш Диппер» | ||

| GSV RMERHRYOV DRAZIW RH DZGXSRMT. | НЕВИДИМЫЙ ВОЛШЕБНИК СЛЕДИТ | Атбаш |

| «Летоуин» | ||

| YILFTSG GL BLF YB SLNVDLIP: GSV XZMWB. | ДАМ ВАМ ДОМАШНЕЕ ЗАДАНИЕ: КОНФЕТЫ | Атбаш |

| «Босс Мэйбл» | ||

| SVZEB RH GSV SVZW GSZG DVZIH GSV UVA. | ТЯЖКО ТОЙ ГОЛОВЕ, ЧТО НОСИТ ФЕСКУ | Атбаш |

| «Бездонная яма!» | ||

| 14-5-24-20 21-16: «6-15-15-20-2-15-20 20-23-15: 7-18-21-14-11-12-5’19 7-18-5-22-5-14-7-5.» | СЛЕДУЮЩИЙ ЭТАП: «ФУТБОТ ДВА: ГРЭВЕНДЖ ДЯДИ». | A1Z26 |

| «На дне» | ||

| 22-9-22-1-14 12-15-19 16-1-20-15-19 4-5 12-1 16-9-19-3-9-14-1. | Испанский: «ДОЛГАЯ ЖИЗНЬ УТОК ДЛЯ БАССЕЙНА» | A1Z26 |

| «Ковёр преткновения» | ||

| SXEHUWB LV WKH JUHDWHVW PBVWHUB RI DOO DOVR: JR RXWVLGH DQG PDNH IULHQGV. | ПЕРЕХОДНЫЙ ВОЗРАСТ — ВЕЛИЧАЙШАЯ ТАЙНА МИРОЗДАНИЯ: ВЫЙДИ И ЗАВЕДИ ДРУЗЕЙ | Цезарь |

| 2-21-20 23-8-15 19-20-15-12-5 20-8-5 3-1-16-5-18-19? | НО КТО УКРАЛ КАПЕРСЫ? | A1Z26 |

| » Парнепокалипсис» | ||

| 8-1-16-16-25 14-15-23, 1-18-9-5-12? | ТЕПЕРЬ ДОВОЛЬНА, АРИЭЛЬ? | A1Z26 |

| «Земля до начала свиней» | ||

| OLHV | ЛЖЕЦ | Цезарь |

| 9-20 23-15-18-11-19 6-15-18 16-9-9-9-9-9-9-9-9-9-9-9-9-9-9-9-9-9-7-19! | ГОДИТСЯ ДЛЯ СВИИИИИИИИИИИИИИИИИНЕЙ! | A1Z26 |

| «Пленники разума» | ||

| PBVWHUB VKDFN | ХИЖИНА ЧУДЕС | Цезарь |

| SLWW | ПИТТ | |

| OAUVG | ЗАГАД | Цезарь |

| EWTUG AQW OCTKNAP | БУДЬ ТЫ ПРОКЛЯТА, МЭРИЛИН | |

| 20-15 2-5 3-15-14-20-9-14-21-5-4… | ПРОДОЛЖЕНИЕ СЛЕДУЕТ… | A1Z26 |

| ЛЖЕЦ МОНСТР МОДНИК | Шифр Автора | |

| НА СЛЕДУЮЩЕЙ НЕДЕЛЕ: НЕВЕРОЯТНЫЕ ПРИКЛЮЧЕНИЯ ЗАЙЛЕРА И КРАЗА | ||

| «Гидеон восстаёт» | ||

| ELOO LV ZDWFKLQJ | БИЛЛ СЛЕДИТ | Цезарь |

| 18-5-22-5-18-19-5 20-8-5 3-9-16-8-5-18-19 | ОБРАТНЫЕ ШИФРЫ | A1Z26 |

| ‘ | НЕ ЕШЬ ЕГО | Шифр Автора |

| ’., | ПО ЗАВЕРШЕНИЮ ПОРТАЛ ОТКРОЕТ ВРАТА В БЕСКОНЕЧНО НОВЫЕ МИРЫ И ПРОВОЗГЛАСИТ НОВУЮ ЭРУ В ПОНИМАНИИ ЧЕЛОВЕКОМ ВСЕЛЕННОЙ, ПЛЮС, ВОЗМОЖНО, СО МНОЙ НАЧНУТ РАЗГОВАРИВАТЬ ДЕВУШКИ | |

| 5-19-23-6-21-16 18-9-6 4-16-19 22-12-15-10-20-19-25-19 | ИЩИ СЛЕПОЙ ГЛАЗ | Комбинация |

Моноалфавитный и Полиалфабетический Шифр

Моноалфавитный шифр — это шифр замещения, в котором для данного ключа алфавит шифра для каждого простого алфавита фиксируется на протяжении всего процесса шифрования. Например, если «A» зашифровано как «D», для любого числа вхождений в этом открытом тексте «A» всегда будет зашифровано до «D».

Все шифры замещения, которые мы обсуждали ранее в этой главе, являются моноалфавитными; Эти шифры очень чувствительны к криптоанализу.

Полиалфабетический шифр — это шифр замещения, в котором алфавит шифра для простого алфавита может отличаться в разных местах в процессе шифрования. Следующие два примера, playfair и Vigenere Cipher, являются полиалфавитными шифрами .