Как компьютер обрабатывает информацию

Содержание:

Загрузка системы

Разберем процесс загрузки ОС. При включении компьютера и его успешной загрузки, процессор выполняет ряд инструкций, которые ему предоставляет BIOS.

Эти инструкции внесены в энергозависимую память CMOS. После запуска процессор обращается к адресуемой ячейке микросхемы. Это зависит от заложенных свойств. В ней записан код BIOS.

Начальный набор инструкций, выполняемых процессором, называют процедурой POST (Power-On Self Test- самопроверка при подключении к питанию).

С ее помощью проводятся следующие действия:

- Выполняется первичная проверка оборудования, в том числе состояние процессора и размер оперативной памяти. В то же время, проверяется работоспособность ОП.

- Проходит получение установки конфигурации системы из памяти CMOS.

- Устанавливается частота шин в соответствии с поставленными настройками из CMOS.

-

Проверяется наличие устройства, с которого будет загружена ОС (жесткого диска, дисковода и другое).

- Об окончании проверки оповещает звуковой сигнал.

- Происходит инициализация других устройств.

- По окончании процедуры POST начинают свою внутреннюю проверку другие адаптеры, такие как видеокарта, звуковая карта, контроллеры жесткого диска. При проверке вся информация выводится на экран монитора.

BIOS прекращает свою работу в загрузке, когда находит главную загрузочную запись на жестком диске (или в месте записи ОС) и передает ей управление дальнейшей загрузкой.

Теперь в загрузку вступают программы, записанные на носителе.

Загрузка BIOS

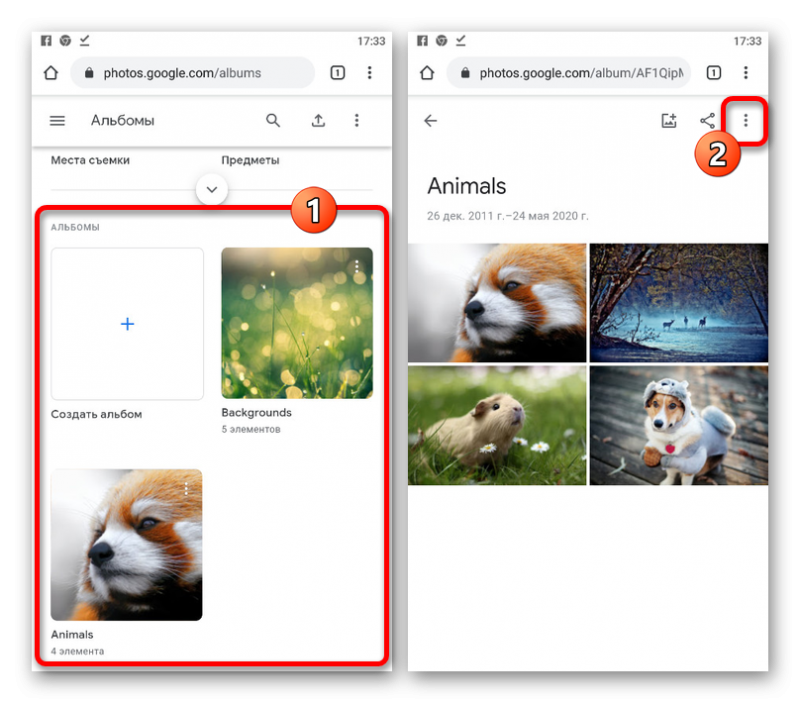

Поиск и анализ фотографий

При ведении расследований, связанных с преступлениями на сексуальной почве, следователю важно узнать, какие изображения (фотографии) просматривал подозреваемый. Изучение жесткого диска помогает не всегда: интересующий следователя раздел может быть зашифрован, а в браузере может быть включен режим «приватности» (или «инкогнито» по версии Chrome)

Суть подобных режимов одинакова во всех браузерах: никакая информация о действиях пользователя в интернете на жесткий диск не попадает. Соответственно, при выключении компьютера (или закрытии браузера) все данные пропадают.

Тем не менее где-то эти данные все же хранятся, и в этой ситуации анализ слепка оперативной памяти тоже может помочь. Изображения ищутся методом сигнатурного поиска. Этот механизм очень похож на то, как работают антивирусы: для поиска изображений используется набор сигнатур, которые встречаются в том или ином графическом формате. Скажем, в начале всех файлов в формате JPEG встречается сигнатура JFIF. Обнаружив сигнатуру, алгоритм анализирует соседние байты данных. Если данные указывают на то, что обнаруженный фрагмент принадлежит файлу в известном программе формате, алгоритм рассматривает набор данных в качестве заголовка файла, вычисляя его размер и параметры. Остальное — дело техники.

Выглядит просто? Действительно, реализовать подобный алгоритм несложно, и именно им пользуется подавляющее большинство разработчиков криминалистических программ. Но здесь имеется не просто подводный камень, а целый огромный подводный риф. Дело в том, что Windows далеко не всегда хранит большие объемы данных в виде непрерывной последовательности. Вместо этого операционная система записывает данные в любые свободные страницы памяти — и далеко не факт, что страницы эти будут расположены последовательно. Стандартный алгоритм сигнатурного поиска может обнаружить заголовок файла, но его содержимое стандартными способами будет восстановить невозможно. Именно поэтому стандартный алгоритм называется «наивным».

На помощь криминалисту приходит набор эвристических алгоритмов, собирающих фотографии из множества небольших фрагментов по принципу мозаики. Такие алгоритмы реализованы в отечественном криминалистическом пакете Belkasoft Evidence Center, причем сложность их реализации такова, что альтернатив в настоящий момент просто не существует. Результат здесь гарантируется не всегда, а работают такие алгоритмы в десятки раз медленнее обычного сигнатурного поиска. Впрочем, результат того стоит — ведь тратится дешевое машинное время, а не ручная работа эксперта.

Классификация

Вообще, классифицировать любую память не так уж и просто. Есть несколько вариантов, как это можно сделать. Все будет зависеть от параметров классификации. К примеру, компьютерную память можно распределить по назначению:

- Временная позволяет сохранять промежуточные результаты обработки.

- Корректирующая сохраняет адреса ячеек, которые повреждены.

- Управляющая содержит управляющие программы и представлена часто в виде ПЗУ.

- Буферная хранит информацию при обмене её между разными аппаратами или приложениями.

- Кеш хранит данные, которые чаще всего используются, предоставляя к ним быстрый доступ.

- Разделяемая открыта сразу ряду пользователей, действиям или чипам.

Адресное пространство также позволяет разделять память на три типа:

- Реальная или физическая память имеет физическое расположение данных.

- Виртуальная не имеет физического местоположения.

- Оверлейная имеет сразу пару областей с одним адресом, но доступна может быть только одна.

Тест устройство компьютера с ответами

Идёт приём заявок

Подать заявку

Для учеников 1-11 классов и дошкольников

Вопрос 1. Компьютер это —

1. устройство для обработки аналоговых сигналов;

2. устройство для хранения информации любого вида.

3. многофункциональное электронное устройство для работы с информацией;

4. электронное вычислительное устройство для обработки чисел;

Вопрос 2. Производительность работы компьютера (быстрота выполнения операций) зависит от:

1. тактовый частоты процессора;

2. объема обрабатываемой информации.

3. быстроты нажатия на клавиши;

4. размера экрана монитора;

Вопрос 3. Система взаимосвязанных технических устройств, выполняющих ввод, хранение, обработку и вывод информации называется:

1. программное обеспечение;

2. компьютерное обеспечение;

3. аппаратное обеспечение.

4. системное обеспечение;

Вопрос 4. Устройство для визуального воспроизведения символьной и графической информации —

1. процессор; 2. клавиатура.

3. сканер; 4. монитор;

Вопрос 5. Какое устройство не находятся в системном блоке?

1. видеокарта 2. процессор;

3. сканер; 4. жёсткий диск;

5. сетевая карта;

Вопрос 6. Дисковод — это устройство для

1. чтения/записи данных с внешнего носителя;

2. хранения команд исполняемой программы.

3. долговременного хранения информации;

4. обработки команд исполняемой программы;

Вопрос 7. Какое устройство не является периферийным?

1. жесткий диск; 2. принтер;

3. сканер. 4. модем;

Вопрос 8. Принтер с чернильной печатающей головкой, которая под давлением выбрасывает чернила из ряд а мельчайших отверстий на бумагу, называется

1. сублимационный; 2. матричный.

3. струйный; 4. жёсткий;

Вопрос 9. Программа — это последовательность…

1. команд для компьютера ; 2. электрических импульсов ;

3. нулей и единиц ; 4. текстовых знаков ;

Вопрос 10. При выключении компьютера вся информация теряется …

1. на гибком диске ; 2. на жестком диске ;

3. на CD-ROM диске ; 4. в оперативной памяти ;

Вопрос 11. Для долговременного хранения пользовательской информации служит:

1. внешняя память ; 2. процессор;

3. дисковод ; 4. оперативная память ;

Вопрос 12. Перед отключением компьютера информацию можно сохранить:

1. в оперативной памяти ; 2. во внешней памяти ;

3. в регистрах процессора ; 4. на дисководе ;

Вопрос 13. Наименьшая адресуемая часть памяти компьютера:

1. байт; 2. бит; 3. файл; 4. машинное слово;

Вопрос 14. Магнитный диск предназначен для:

1. обработки информации; 2. хранения информ ации ;

3. ввода информации ; 4. вывода информации ;

Вопрос 15. Где хранится выполняемая в данный момент программа и обрабатываемые ею данные?

1. во внешней памяти ; 2. в оперативной памяти ;

3. в процессоре ; 4. на устройстве ввода ;

Вопрос 16. Компакт-диск, предназначенный для многократной записи новой информации называется:

Вопрос 17. Программа – это…

1. обрабатываемая информация, представленная в памяти компьютера в специальной форме;

2. электронная схема, управляющая работой внешнего устройства;

3. описание последовательности действий, которые должен выполнить компьютер для решения поставленной задачи обработки данных;

4. программно управляемое устройство для выполнения любых видов работы с информацией;

Вопрос 18. Информация называется данными, если она представлена…

1. в виде текста из учебника;

2. в числовом виде ;

3. в двоичном компьютерном коде ;

4. в виде команд для компьютера.

100% — 95% (18-17 баллов) — отметка «5»

94% — 75% (16-13 баллов) — отметка «4»

74% — 51% (12-9 баллов) — отметка «3»

менее 50% (менее 9 баллов)- отметка «2» с последующей пересдачей, но при этом окончательный отметка будет на балл ниже.

Ключ к тесту контрольной работы по теме:

- Болобан Наталья Александровна

- Написать

- 55883

- 13.11.2015

Номер материала: ДВ-151301

- 13.11.2015

- 529

- 13.11.2015

- 4178

- 13.11.2015

- 739

- 13.11.2015

- 354

- 13.11.2015

- 787

- 13.11.2015

- 1306

- 13.11.2015

- 3496

Не нашли то что искали?

Вам будут интересны эти курсы:

Все материалы, размещенные на сайте, созданы авторами сайта либо размещены пользователями сайта и представлены на сайте исключительно для ознакомления. Авторские права на материалы принадлежат их законным авторам. Частичное или полное копирование материалов сайта без письменного разрешения администрации сайта запрещено! Мнение редакции может не совпадать с точкой зрения авторов.

Ответственность за разрешение любых спорных моментов, касающихся самих материалов и их содержания, берут на себя пользователи, разместившие материал на сайте. Однако редакция сайта готова оказать всяческую поддержку в решении любых вопросов связанных с работой и содержанием сайта. Если Вы заметили, что на данном сайте незаконно используются материалы, сообщите об этом администрации сайта через форму обратной связи.

Windows 10

Наиболее новая версия операционной системы также не исключает того, что появится ошибка при загрузке Виндовс 10.

И, хотя разработчики старались максимально исключить изъяны, однако это компьютер, а значит предусмотреть и исключить в се проблемы просто невозможно.

Именно поэтому при появлении ошибок придется справятся своими силами (или если уж совсем всё плохо – при помощи специалистов).

Inaccessible Boot Device

Данная ошибка встречается довольно часто. И как разработчики не пытались устранить все изъяны системы, однако при обновлении десятки, после отката ОС или даже при простой перезагрузке появляется данная ошибка.

В первую очередь необходимо проверить приоритетность устройств в BIOS, так как данная проблема может возникнуть в случае если жесткий диск с установленной ОС стоит не на первом месте в приоритете.

Также необходимо отключить все подключенные USB-устройства и различные карты памяти, так как это тоже может стать причиной проблемы.

Ошибка «Inaccessible Boot Device»

CRITICAL_PROCESS_DIED

Это синий экран с грустным смайлом. Может означать как синий экран смерти, так и ошибку, которая потребует восстановления в высветившемся окне.

Для автоматического восстановления необходимо нажать «Переустановить», после чего система самостоятельно устранит проблему.

Ошибка «CRITICAL_PROCESS_DIED»

Operating system wasn’t found

Ошибка возникает в следствии логических или аппаратных повреждений накопителя, сразу после инициализации при запуске системы.

Стоит предположить, что твердый или жесткий диск работаю неправильно вследствие некорректного завершения системы в прошлый раз.

Необходимо переподключить носитель через другой шлейф. Обычно этого достаточно для устранения проблемы.

Ошибка «Operating system wasn’t found»

Многоядерность

Последняя особенность процессоров, которая будет рассмотрена в этой статье — то, как можно объединить несколько отдельных процессоров для получения многоядерного. Это не просто объединение нескольких копий одного ядра, ведь как нельзя просто превратить однопоточную программу в многопоточную, так нельзя и провернуть подобное с процессором. Проблема возникает из-за зависимости ядер.

В случае с четырьмя ядрами процессору необходимо отправлять команды в 4 раза быстрее. Также нужно четыре раздельных интерфейса для памяти. Именно из-за наличия нескольких ядер на одном чипе, потенциально работающих с одними и теми же частями данных, возникает проблема слаженности и согласованности их работы. Предположим, если два ядра обрабатывали команду, использующую одни и те же данные, то как процессор определяет, у которого из них правильное значение? А что, если одно ядро модифицировало данные, но они не успели вовремя дойти до второго ядра? Поскольку у них есть отдельные кэши, в которых могут храниться пересекающиеся данные, для устранения возможных конфликтов необходимо использовать сложные алгоритмы и контроллеры.

Чрезвычайно важную роль в многоядерных процессорах играет и точность прогнозирования переходов. Чем больше в процессоре ядер, тем выше вероятность того, что одной из исполняемых команд будет именно команда перехода, способная в любое время изменить общий поток задач.

Как правило, отдельные ядра обрабатывают команды из разных потоков, тем самым снижая зависимость между ядрами. Поэтому, открыв диспетчер задач, вы чаще всего видите, что загружено лишь одно ядро процессора, а другие едва работают — многие программы попросту изначально не предназначены для многопоточности. Кроме того, могут быть определенные случаи, в которых эффективнее использовать только одно ядро процессора, а не тратить ресурсы на попытки разделить команды.

Физическая оболочка процессора

Несмотря на то, что большая часть этой статьи была посвящена сложным механизмам работы архитектуры процессора, не стоит забывать и о том, что все это должно быть создано и работать в виде реального, физического объекта.

Для того, чтобы синхронизировать работу всех компонентов процессора, используется тактовый сигнал. Современные процессоры обычно работают на частотах от 3.0 ГГц до 5.0 ГГц, и за последнее десятилетие ситуация особо не изменилась. При каждом цикле внутри чипа включаются и выключаются миллиарды транзисторов.

Такты важны для того, чтобы обеспечить идеальную работу каждой стадии вычислительного конвейера. Количество команд, обрабатываемых процессором за каждую секунду, зависит именно от них. Частоту можно увеличить путем разгона, сделав чип быстрее, но это в свою очередь повысит энергопотребление и тепловыделение.

Фото: Michael Dziedzic

Тепловыделение — главный враг процессоров. Когда цифровая электроника нагревается, может начаться разрушение микроскопических транзисторов. Это в свою очередь может привести к повреждению чипа, если тепло не отвести. Чтобы этого не произошло, каждый процессор оборудован термораспределителями. Сам кристалл может занимать всего 20% площади процессора, ведь увеличение площади позволяет более равномерно распределять тепло по радиатору. Кроме того, дополнительно увеличивается количество имеющихся ножек процессора (контактов), предназначенных для взаимодействия с другими компонентами компьютера.

На современных процессорах может располагаться свыше тысячи входных и выходных контактов на задней панели. Мобильный чип может быть оснащен всего несколькими сотнями, поскольку большинство вычислительных элементов расположены уже внутри чипа. Независимо от дизайна, около половины из них предназначены для распределения питания, а остальные — для передачи данных с оперативной памяти, чипсета, накопителей, устройств PCIe и др. Высокопроизводительным процессорам, потребляющим сто и более ампер при полной нагрузке, нужны сотни ножек для равномерного распределения тока. Обычно они покрываются золотом для улучшения проводимости. Стоит отметить, что разные производители располагают ножки по-разному во всей своей многочисленной продукции.

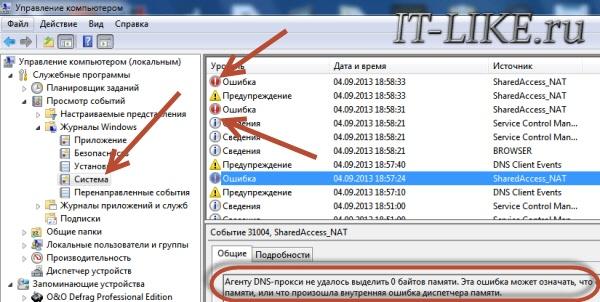

Ошибки в журнале Windows 7/8/10

Чтобы попасть в журнал Windows кликните по значку «Компьютер» на рабочем столе и выберите «Управление». В дереве слева нужно зайти в «Просмотр событий -> Журналы Windows -> Система». Просмотрите события справа на предмет большого количества ошибок, помеченных красным знаком. Не удивляйтесь, эти ошибки есть практически всегда.

Пройдитесь по десятку-другому таких ошибок и попробуйте найти подозрительные, с намёком на проблему с оборудованием. Это может быть первым звоночком к поломке чего-нибудь. Можно скопировать текст ошибки и поискать в поисковых системах описание проблемы.

Бумажная работа

Работа эксперта-криминалиста лишь в малой части состоит из поиска и анализа улик. Заметная часть времени тратится на документирование процесса: это необходимо для того, чтобы найденные улики смогли быть представлены в суде в качестве вещественных доказательств.

Для того чтобы собранные улики превратились в твердую доказательную базу, эксперту приходится не только подробно документировать каждый свой шаг, но и быть готовым выступить в суде, доказывая обоснованность использования тех или иных методов и инструментов.

Использование программ для снятия образа оперативной памяти неизбежно оставляет следы в памяти компьютера. Сама программа занимает место в памяти, а раз так — какое-то количество оригинальных данных будет вытеснено (перезаписано). Поэтому нужно использовать программу с минимальным объемом занимаемой оперативной памяти, а сам факт частичной перезаписи содержимого требуется тщательно задокументировать. Еще совсем недавно суды отказывались принимать в качестве вещественных доказательств данные, которые были изменены в процессе их получения. Сейчас ситуация меняется: суды начинают понимать, что в некоторых случаях невозможно сделать омлет, не разбив яйцо.

Анализ работающего компьютера или исследование содержимого жесткого диска?

Как было сказано выше, анализ запущенной машины неизбежно влияет на содержимое оперативной памяти. Во многих случаях могут измениться и данные, записанные на жестком диске. И тем не менее в некоторых случаях специалисты не спешат выключать компьютер.

Когда же необходимо проводить анализ запущенного компьютера? Как правило, к такому анализу прибегают в случаях, когда на жестком диске компьютера не ожидают найти существенных улик, а вот исследование данных, доступных через открытые на компьютере сетевые соединения, способно принести заметные дивиденды.

При выключении компьютера теряется доступ к внешним сетевым ресурсам и VPN-сессиям. Если компьютер использовался как терминал, а реальные данные хранятся где-то на удаленном сервере, эксперту приходится анализировать технику вживую. С таким способом анализа связано большое количество рисков, а для его проведения требуется эксперт высочайшей квалификации (и разрешение суда). Соответственно, прибегают к исследованию запущенного компьютера нечасто.

Конфискуем компьютер

Поставим себя на место эксперта-криминалиста. Имеется работающий компьютер, нам нужно исследовать его содержимое. Наши действия?

До недавнего времени компьютер выключали (зачастую — просто обесточивали, чтобы не дать сработать программам, очищающим лог-файлы при завершении рабочей сессии), после чего из него извлекали все жесткие диски, которые подключали к устройству, блокирующему операции записи. С дисков снимали виртуальные образы, и уже с ними в спокойной обстановке работал эксперт.

С развитием технологии этот способ устарел. Вот, к примеру, какие рекомендации дает официальная инструкция ACPO (Association of Chief Police Officers) британским полицейским:

- Провести оценку рисков. Есть ли необходимость и возможность снять копию эфемерных данных?

- Если возможность существует, установить устройство для снятия слепка оперативной памяти (флешка, внешний диск и тому подобное).

- Запустить программу для снятия образа памяти.

- По завершении работы программы корректно остановить работу устройства.

- Извлечь устройство, использованное для снятия образа памяти.

- Проверить корректность сохраненного образа (для этого в обязательном порядке используется компьютер следователя, а не компьютер, который анализирует эксперт).

- После проверки снятого образа немедленно перейти к процедуре выключения компьютера.

Цикл выполнения команд — Декодирование

Когда процессор получает команду, ему нужно точно определить тип этой команды. Данный процесс называется декодированием. Каждая команда обладает особым набором битов, опкодом, который дает возможность процессору распознать ее тип. Примерно по тому же принципу работает распознавание компьютером различных расширений файлов. К примеру, .jpg и .png — форматы изображений, но каждый из них обрабатывает данные по-разному, поэтому компьютеру и нужно точно распознавать их тип.

Стоит отметить, что сложность декодирования может зависеть от того, насколько продвинутой является архитектура набора команд процессора. У архитектуры RISC-V, к примеру, несколько десятков команд, а у x86 — несколько тысяч. У типичного процессора Intel x86 процесс декодирования является одним из сложнейших и занимает огромное количество памяти. Чаще всего процессоры декодируют команды, связанные с памятью, арифметическими вычислениями и переходом.

Статическая

После отключения компьютера информация стирается независимо от типа памяти. Даже если перед нами статические модули, все равно после прекращения подачи напряжения данные уничтожаются. Это потому что любая оперативка энергозависимая и работает корректно только при подаче электричества.

Статическая память получила имя SRAM. Это оперативка, которую не нужно генерировать. Имеет произвольный доступ. Достоинство такого варианта – быстродействие. В схеме присутствуют триггеры. Благодаря их работе переключение не занимает много времени. Но есть и недостатки у этого типа. Поскольку в триггере находится много транзисторов – это удовольствие дорогое. Такая группа, помимо своего веса, занимает и много места на кристалле.

После выключения компьютера вся информация стирается и с кеша. Это сверхоперативная память, которая, кстати, чаще состоит именно из статического типа. Представлена быстрым запоминающим устройством с небольшим объемом. Используется память при обмене информации. Данные переходят от микропроцессоров к оперативке и обратно. Скорость вызвана тем, что нужно обеспечить компенсацию разницы в скорости за счет разных объемов данных.

Если в случае с оперативной памятью устройством являются модули, то в случае с кешем работу на себя берет контроллер. Он работает в качестве программного «экстрасенса». В случае с запуском определенного приложения пытается предсказать какая информация может понадобиться процессору в ближайшее время. Поэтому быстро подгружает их в память.

Стоит понимать, что в этом случае есть вероятность как угадать, так и ошибиться. Если контроллер правильно предугадал, тогда из кеша быстро извлекаются нужные данные. Если же информации там нет, тогда процессор её извлекает из оперативной памяти. Этот процесс соответственно несколько медленнее.

Кеш-память располагается на микросхемах статического типа. Они быстрые, малоемкие и дорогие. Сейчас микропроцессоры состоят из встроенной кеш-памяти, которая может быть представлена разного уровня. Первая ступень имеет размер до 384 Кб. Может быть установлен и второй уровень с объемом до 12 Мб.

При отключении компьютера информация стирается с внутренней памяти. Но это не совсем так. Насколько нам уже известно, к внутренней памяти относят энергозависимую и постоянную. Так вот именно постоянное запоминающее устройство (ПЗУ) считается энергонезависимым, а значит, информация с него никуда не девается после отключения ПК.

Этот вариант обозначается как ROM. Это память, которая может сохранять данные, но не может их изменять. Поэтому вариант нужен только для считывания информации с него. Часто этот тип используется для записи команд, рассчитанных на запуск системы. Это снова-таки доказывает нам, что с ПЗУ не стирается вся информация после отключения компьютера.